51.AWS에서 여러 Windows 워크로드를 실행. 회사 직원은 두개의 Amazon EC2 인스턴스에서 호스팅되는 Windows 파일 공유를 사용. 파일 공유는 서로간에 데이터를 동기화하고 복제본을 유지. 회사는 사용자가 현재 파일에 액세스하는 방식을 보존하는 가용성이 높고 내구성이 뛰어난 스토리지 솔루션을 원함

-> 다중 AZ 구성을 사용하여 파일 공유 환경을 Windows 파일 서버용 Amazon FSx로 확장. 모든 데이터를 FSx for Windonws File Server로 마이그레이션

- Amazon FSx for Windows File Server(Window 파일 서버용 Amazon FSx) : 완전한 네이티브 Windows 파일 시스템이 지원하는 완전관리형 Microsoft Windows 파일 서버를 제공하며 Windows 워크로드를 지원. 파일 시스템 기능을 기본적으로 지원하며 네트워크를 통해 파일 스토리지에 액세스할 수 있는 서버 메시지 블록(SMB) 프로토콜 지원.EC2 인스턴스와 온프레미스 컴퓨팅 인스턴스에서 파일 공유에 액세스 가능. Direct Connect 또는 AWS VPN을 사용하여 동일한 VPC 있는 파일 공유에 액세스할 수 있다.

52.아키텍처는 EC2 인스턴스와 RDS DB 인스턴스를 사용하여 애플리케이션을 호스팅. 아키텍처는 2개의 가용영역에 있는 6개의 서브넷으로 구성. 각 가용 영역에는 퍼블릿 서브넷, 프라이빗 서브넷 및 데이터베이스 전용 서브넷이 포함. 프라이빗 서브넷에서 실행되는 EC2 인스턴스만 RDS 데이터베이스에 액세스할 수있습니다. 충족하는 솔루션은?

-> 프라이빗 서브넷의 인스턴스에 할당된 보안 그룹에서 인바운드 트래픽을 허용하는 보안 그룹을 생성. 보안 그룹을 DB 인스턴스에서 연결

53.Amazon Route 53에 도메인 등록. 회사는 ca-central-1리전의 API Gateway를 백엔드 마이크로서비스 API용 퍼블릭 인터페이스로 사용. 타사 서비스는 API를 안전하게 사용. 회사는 타사 서비스가 HTTPS를 사용할 수 있도록 회사의 도메인 이름과 해당 인증서로 API 게이트웨이 URL을 설계하려고함. 충족하는 솔루션은?

->지역 API 게이트웨이 엔드포인트를 생성. API Gateway 끝점을 회사의 도메인 이름과 연결. 회사 도메인 이름과 연결된 공인 인증서를 동일한 리전의 AWS Certificate Manager 로 가져옴. API Gateway 엔드포인트에 인증서를 연결. 트래픽을 API 게이트웨이 엔드포인트로 라우팅하도록 Route 53 구성

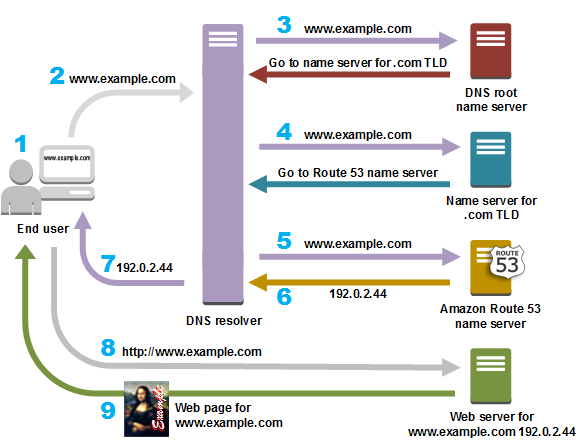

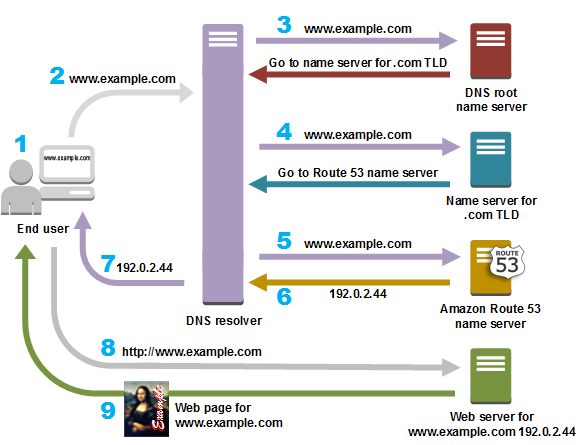

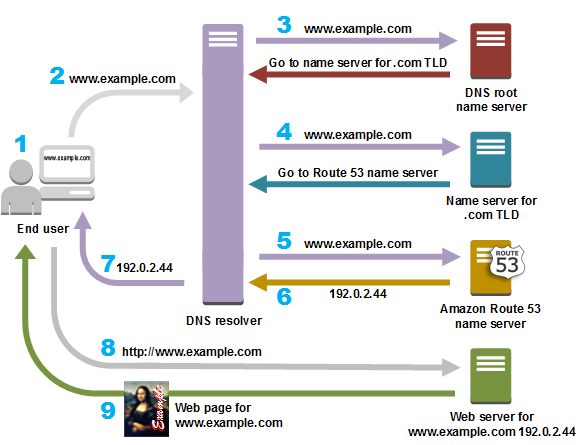

- Amazon Route 53 : 가용성과 확장성이 뛰어난 DNS 웹서비스. 주된 기능은 도메인 등록, DNS 라우팅, 상태확인이다.

- Route53이 도메인의 트래픽을 라우팅하는 방법

- 사용자가 웹 브라우저를 열어 주소 표시줄에 www.example.com을 입력하고 Enter 키를 누릅니다.

- www.example.com에 대한 요청은 일반적으로 케이블 인터넷 공급업체, DSL 광대역 공급업체 또는 기업 네트워크 같은 인터넷 서비스 제공업체(ISP)가 관리하는 DNS 해석기로 라우팅됩니다.

- ISP의 DNS 해석기는 www.example.com에 대한 요청을 DNS 루트 이름 서버에 전달합니다.

- DNS 해석기는 www.example.com에 대한 요청을 이번에는 .com 도메인의 TLD 이름 서버 중 하나에 다시 전달합니다. .com 도메인의 이름 서버는 example.com 도메인과 연관된 4개의 Route 53 이름 서버의 이름을 사용하여 요청에 응답합니다.

DNS 해석기는 4개의 Route 53 이름 서버를 캐싱(저장)합니다. 다음에 누군가 example.com을 찾아볼 때 example.com의 이름 서버가 이미 있으므로 해석기는 3단계와 4단계를 건너뜁니다. 이름 서버는 일반적으로 2일 동안 캐시에 저장됩니다. - DNS 해석기는 Route 53 이름 서버 하나를 선택하여 www.example.com에 대한 요청을 해당 이름 서버에 전달합니다.

- Route 53 이름 서버는 example.com 호스팅 영역에서 www.example.com 레코드를 찾아 웹 서버의 IP 주소 192.0.2.44 등 연관된 값을 받아 이 IP 주소를 DNS 해석 프로그램에 반환합니다.

- DNS 해석기가 마침내 사용자에게 필요한 IP 주소를 해석해 냅니다. 해석기는 이 값을 웹 브라우저로 반환합니다.

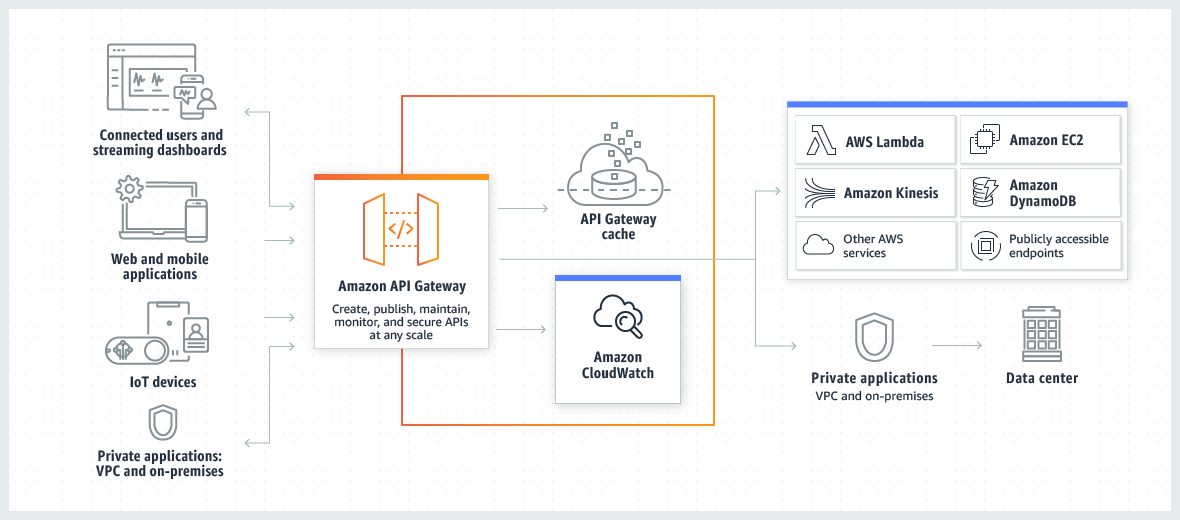

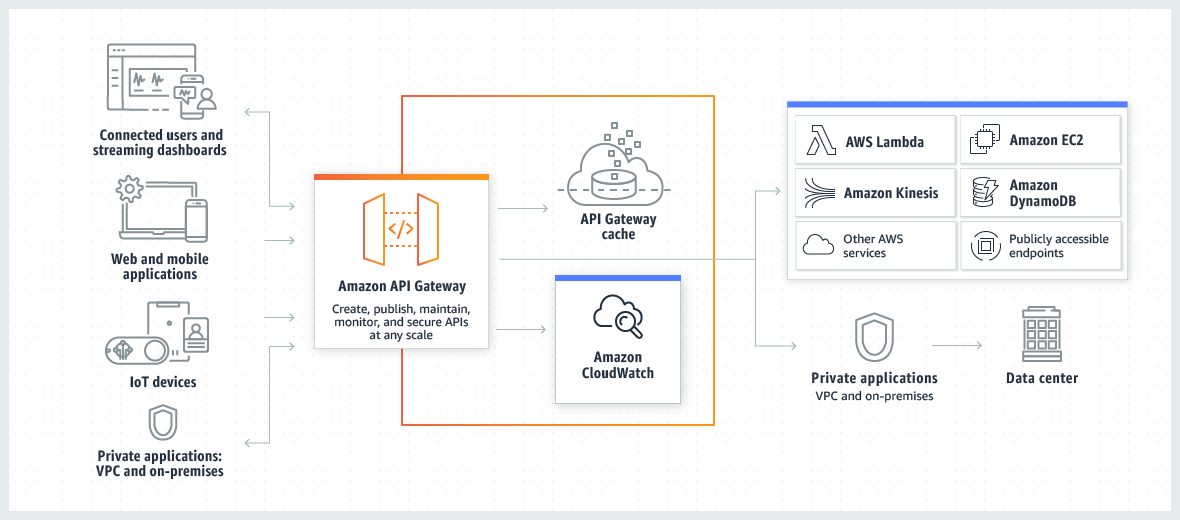

- Amazon API Gateway : 백엔드 HTTP 엔드포인트, AWS Lambda 함수 또는 기타 AWS 서비스를 노출하기 위한 RESTful 애플리케이션 프로그래밍 인터페이스(API)의 생성, 배포 및 관리. AWS Lambda 함수 또는 기타 AWS 서비스를 노출하기 위한 WebSocket API의 생성, 배포 및 관리. 프런트 엔드 HTTP 및 WebSocket 엔드포인트를 통해 노출된 API 메서드 호출

- API Gateway REST API, API Gateway HTTP API, API Gateway WebSocket API : 백엔드 HTTP 엔드포인트, Lambda 함수 또는 기타 AWS 서비스와 통합되어 있는 HTTP 리소스와 메서드 모음.

- API Gateway의 아키텍처

- API Gateway 엔드 포인트 : 특정 리전에 배포되는 API Gateway의 API 호스트 이름으로 유형으로 엣지 최적화 API 엔드포인트, 프라이빗 API 엔드포인트, 리전 API 엔드포인트가 있다.

- 엣지 최적화 API 엔드포인트 : 일반적으로 AWS 리전 전체에서 클라이언트 액세스가 용이하도록 CloudFront 배포를 사용할 때 지정된 리전에 배포되는 API Gateway API의 기본 호스트 이름. API 요청은 지리적으로 다양한 클라이언트를 위해 연결 시간을 일반적으로 향상하는 가장 가까운 CloudFront 로 라우팅됩니다.

- 프라이빗 API 엔드포인트 : 인터페이스 VPC 엔드포인트를 통해 노출되고 클라이언트가 VPC 내부의 프라이빗 API 리소스에 안전하게 액세스할 수 있도록 해주는 API 엔드포인트. 프라이빗 API는 퍼블릿 인터넷과 격리되어 있으며, 액세스 권한이 있는 API Gateway의 VPC 종단점을 사용해야만 액세스 가능

- 리전 API 엔드포인트 : 특정 리전에 배포되고 동일한 AWS 리전에서 EC2 인스턴스와 같은 클라이언트에 서비스를 제공하는 API의 호스트 이름. API 요청은 CloudFront 배포판을 거치지 않고 리전별 API Gateway로 직접 지정.

- AWS Certificate Mananger(ACM) : 에서 제고ㅇ한 SSL/TLS 인증서를 요청하는 외에도 AWS 외부에도 취득한 인증서를 가져올 수 있음. 서트파티 인증기관(CA)의 인증서, 외부에서 가져온 인증서를 ACM과 통합된 모든 AWS 서비스와 함께 사용 가능.

54.웹사이트는 사용자에게 이미지를 업로드하여 다른 사용자와 공유할 수 있는 기능을 제공. 회사는 이미지에 부적절한 콘텐츠가 포함되어 있지 않은지 확인하려고함. 회사는 개발 노력을 최소화하는 솔루션이 필요.

-> Amazon Rekognition을 사용하여 부적절한 콘텐츠를 감지. 신뢰도가 낮은 예측에는 사람의 검토를 사용.

- Amazon Rekognition : 기계 학습 전문 지식이 필요하지 않은 입증되고 확장성이 뛰어난 딥러닝 기술을 사용하여 이미지 및 비디오 분석을 애플리케이션에 쉽게 추가 가능하며 이미지와 동영상에서 객체, 사람, 텍스트, 장면, 활동을 식별하고 부적절한 콘텐츠를 감지 및 분석 비교.

55.확장성 및 가용성에 대한 요구 사항을 충족하기 위해 컨테이너에서 중요한 애플리케이션을 실행하려고 함. 회사는 중요한 응용 프로그램의 유지 관리에 집중하는 것을 선호. 회사는 컨테이너화된 워크로드를 실행하는 기본 인프라를 프로비저닝하고 관리하는 책임을 원하지 않음. 충족하는 방법은?

-> AWS Fargate에서 Amazon ECS를 사용

- Amazon Elastic Container Service(ECS) : 컨테이너화된 애플리케이션을 쉽게 배포, 관리, 스케일링할 수 있도록 도와주는 완전 관리형 컨테이너 오케스트레이션 서비스, AWS Fargate의 서버리스 옵션으로 서버를 관리하거나, 용량 계획을 처리하거나, 보안을 위해 컨테이너 워크로드를 격리할 필요가 없음.

56.300개 이상의 글로벌 웹사이트와 애플리케이션을 호스팅. 회사는 매일 30TB 이상의 클릭스트림 데이터를 분석할 플랫폼이 필요. 클릭 스트림 데이터를 전송하고 처리하기 위해 무엇이 필요?

-> Amazon Kinesis Data Streams에서 데이터를 수집. Amazon Kinesis Data Firehose를 사용하여 데이터를 Amazon S3 데이터 레이크로 전송. 분석을 위해 Amazon Redshift에 데이터를 로드

- Amazon Kinesis Data Streams : 대규모 데이터를 수집하고 처리. 데이터 스트림의 데이터 레코드가 실시간으로 표시.

- Amazon Kinesis Data Firehose : 실시간 스트리밍 데이터를 제공하는 완전 관리형 서비스, Kinesis Data Streams, Kinesis Data Analytics와 함께 Kinesis 스트리밍 데이터 플래폼의 일부로 Firehose로 데이터를 보내도록 데이터 생산자를 구성하면 지정한 대상으로 데이터가 자동으로 전달됨. 데이터를 전송하기 전에 데이터를 변환하도록 구성 가능

- Amazon S3 데이터 레이크 : 엔터프라이즈 환경 내의 다양한 소스로부터 원본 데이터를 획득, 처리, 분석 및 제공하는 거대한 규모의 데이터 저장소, 온프레미스 또는 클라우드에 구축 가능하며 주로 S3에 사용

- Amazon Redshift : 기존 비즈니스 인텔리전스 도구를 사용하여 모든 데이터를 효율적으로 분석하는 작업을 간단하고 데이터 병렬 처리를 지원하며 비용 효율적으로 만드는 빠르고 완전 관리형 데이터 웨어하우스 서비스

57.웹사이트는 HTTP와 HTTPS를 별도로 처리하도록 구성된 ALB 뒤에 있음. 회사는 요청이 HTTPS를 사용하도록 모든 요청을 웹사이트로 전달. 충족하기 위해 무엇을 해야 함?

-> ALB 에서 리스너 규칙을 생성하여 HTTP 트래픽을 HTTPS로 리다이렉션

- ALB : Elastic Load Balancing 은 둘 이상의 가용 영역에서 EC2 인스턴스, 컨테이너, IP 주소 등 여러 대상에 걸쳐 수신되는 트래픽을 자동 분산. Application Load Balancer는 개방형 시스템간 상호 연결 모델의 일곱 번째 계층인 애플리케이션 계층에서 작동. 요청을 받으면 우선 순위에 따라 리스너 규칙을 평가하여 적용할 규칙을 결정한 다음, 규칙 작업의 대상 그룹에서 대상을 선택

58.AWS에서 2계층 웹 애플리케이션을 개발 중. 회사의 개발자는 백엔드 Amazon RDS 데이터베이스에 직접 연결되는 EC2 인스턴스에 애플리케이션을 배포. 회사는 애플리케이션에 데이터베이스 자격 증명을 하드코딩해서는 안됨. 정기적으로 데이터 베이스 자격 증명을 자동으로 교체하는 솔루션을 구현.

-> 데이터베이스 자격 증명을 AWS Secrets Manager에 비밀로 저장. 보안 비밀에 대해 자동 회전을 켭니다. 암호에 대한 액세스 권한을 부여하려면 EC2 역할에 필요한 권한 연결

- 데이터베이스 자격 증명

- AWS Secrets Manager : IAM 권한 정책을 사용하여 권한 있는 사용자만 보안 암호에 액세스 하거나 보안 암호를 수정할 수 있도록 동작. 암호를 포함하여 코드의 하드 코딩된 자격증명을 Secrets Manager에 대한 API 호출로 대체하여 프로그래밍 방식으로 암호를 검색 가능하며 이렇게 하면 비밀이 코드에 더 이상 존재하지 않기 때문에 코드를 검사하는 누군가가 비밀을 손상시킬 수 없음. 또한 지정된 일정에 따라 암호를 자동으로 교체하도록 구성 가능

59.AWS에 새로운 퍼블릭 웹 애플리케이션을 배포. 애플리케이션 ALB 뒤에서 실행. 외부 인증(CA)에서 발급한 SSL/TLS 인증서를 사용하여 엣지에서 애플리케이션을 암호화해야함. 인증서는 만료되기 전에 매년 교체해야 함

-> AWS Certificate Manager(ACM)를 사용하여 SSL/TLS 인증서를 가져옴. ALB에서 인증서를 적용. 인증서 만료가 가까워지면 Amazon EventBridge(Amazon CloudWatch Events)를 사용하여 알림을 보냄. 인증서를 수동으로 교체

60.AWS에서 인프라를 실행하고 문서관리 애플리케이션에 대해 700,000명의 등록된 사용자 기반을 가지고 있습니다. 회사는 대용량, .pdf 파일을 .jpg 이미지 파일로 변환하는 제품을 만들려고 함. pdf파일의 평균 크기는 5MB . 회사는 원본 파일과 변환된 파일을 보관해야 함. 솔루션 설계자는 시간이 지남에 따라 빠르게 증가할 수요를 수용할 수 있는 확장 가능한 솔루션을 설계

-> pdf파일을 Amazon S3 에 저장. 파일을 jpg 형식으로 변환하고 Amazon S3에 다시 저장하는 AWS Lambda 함수를 호출하도록 S3 PUT 이벤트를 구성

61.회사는 온프레미스에서 실행되는 Windows 파일 서버에 5TB 이상의 파일 데이터를 보유. 사용자와 애플리케이션은 매일 데이터와 상호작용. Windows 워크로드를 AWS로 이전하고 있음. 회사가 이 프로세스를 계속 진행함에 따라 회사는 최소한의 대기 시간으로 AWS 및 온프레미스 파일 스토리지에 액세스해야 함. 회사는 운영 오버헤드를 최소화하고 기존 파일 액세스 패턴을 크게 변경할 필요가 없는 솔루션이 필요. 이 회사는 AWS에 연결하기 위해 AWS Site-to-Site VPN 연결을 사용. 요구사항에 충족하기 위한 방법은?

-> AWS에서 Windows File Server용 Amazon FSx를 배포하고 구성. 온프레미스 파일 데이터를 FSx for Windows File Server로 이동합니다. AWS에서 Windows File Server 용 FSx를 사용하도록 워크로드를 재구성

- AWS Site-to-Site VPN : 기본적으로 Amazon VPC로 시작하는 인스턴스는 자체(원격) 네트워크와 통신할 수 없음. Site-to-Site VPN 연결을 생성하고 연결을 통해 트래픽을 전달하도록 라우팅을 구성하여 VPC에서 원격 네트워크에 대한 액세스를 활성화 가능, VPN 연결을 통해 온프레미스 장비와 VPC간의 보안 연결, VPN 터널을 통해 데이터가 고객 네트워크에서 AWS와 주고 받을 수 있는 암호화된 링크

- 대상 게이트웨이 Target gateway : 사이트 간 VPN연결의 Amazon 측 VPN 엔드포인트를 일컫는 용어

- 가상 프라이빗 게이트웨이 : 단일 VPC에 연결할 수 있는 사이트 간 VPN 연결의 Amazon 측 VPN 엔드포인트

- 전송 게이트웨이 :사이트 간 VPN 연결의 Amazon 측 VPN 엔드포인트로 여러 VPC와 온프레미스 네트워크를 상호 연결하는 데 사용될 수 있는 전송 허브

62.한 병원은 최근 Amazon API Gateway 및 AWS Lambda와 함께 RESTful API를 배포. 병원은 API 게이트웨이와 Lambda를 사용하여 PDF 형식과 JPEG 형식의 보고서를 업로드. 병원은 보고서에서 보호 건강 정보(PHI)를 식별하기 위해 Lambda 코드를 수정. 요구사항에 충족하기 위한 방법은?

-> Amazon Textract를 사용하여 보고서에서 텍스트를 추출. Amazon Comprehend Medical을 사용하여 추출된 텍스트에서 PHI를 식별

- Amazon Textract : 애플리케이션에 문서 텍스트 감지 및 분석 기능을 쉽게 추가. 다양한 문서에서 입력 및 필기 텍스트를 감지, API를 사용하여 구조화된 데이터가 있는 문서에서 텍스트 및 테이블 추출 가능

- Amazon Comprehend Medical : 의사 노트, 퇴원 요약, 검사 결과 및 사례 노트와 같은 비정형 임상 텍스트에서 유용한 정보를 감지하여 반환, 자연어 처리 모델(NLP)을 사용하여 PHI와 같은 의료 정보에 대한 텍스트 참조인 엔터티를 감지

63.회사에는 각각 크기가 약 5MB인 많은 수의 파일을 생성하는 응용 프로그램이 있음. 파일은 Amazon S3에 저장. 회사 정책에 따라 파일은 삭제되기 전에 4년동안 저장되어야 함. 파일에는 재현하기 어려운 중요한 비즈니스 데이터가 포함되어 있으므로 즉각적인 액세스 가능성이 항상 필요. 파일은 개체 생성 후 처음 30일 동안 자주 액세스되지만 처음 30일 이후 에는 거의 액세스되지 않습니다. 가장 비용 효율적인 스토리지 솔루션은?

-> 객체 생성 30일 후에 S3 Standard에서 S3 Glacier로 파일을 이동하는 S3 버킷 수명 주기 정책을 생성. 객체 생성 후 4년이 지나면 파일을 삭제

64.회사는 여러 Amazon EC2 인스턴스에서 애플리케이션을 호스팅. 애플리케이션은 Amazon SQS 대기열의 메시지를 처리하고 Amazon RDS 테이블에 쓰고 대기열에서 메시지를 삭제. 때때로 중복 레코드가 RDS 테이블에 발견. SQS 대기열에는 중복 메시지가 없음. 메시지가 한번만 처리되도록 하려면 어떻게 해야 합니까?

-> ChangeMessageVisibility API 호출을 사용하여 가시성 제한 시간을 늘림

- 가시성 제한 시간 : 소비자가 대기열에 메시지를 수신하고 처리하면 메시지는 계속 대기열에 있음. SQS에서 메시지를 자동으로 삭제하지 않음. 소비자는 메시지를 수신하고 처리한 후 대기열에서 메시지를 삭제해야 함. 다른 소비자가 메시지를 다시 처리하지 못하게 하기 위해 SQS에서 메시지를 수신하고 처리할 수 없도록 차단하는 기간을 말함.

- ChangeMessageVisibility : 대기열에 있는 지정된 메시지의 가시성 제한 시간을 새 값으로 변경

65.회사의 온프레미스 인프라를 AWS로 확장하기 위해 새로운 하이브리드 아키텍처를 설계하고 있음. 회사는 AWS 리전에 대해 지속적으로 짧은 지연 시간을 갖는 고가용성 연결이 필요. 회사는 비용을 최소화해야 하며 기본 연결이 실패할 경우 더 느린 트래픽을 수용할 의향이 있음. 요구사항을 충족하기 위한 방법은?

-> 리전에 대한 AWS Direct Connect 연결을 프로비저닝함. 기본 Direct Connect 연결이 실패할 경우 VPN 연결을 백업으로 프로비저닝함

66.회사는 Application Load Balancer 뒤의 Amazon EC2 인스턴스에서 비즈니스 크리티컬 웹 애플리케이션을 실행. EC2 인스턴스는 Auto Scaling 그룹에 있음. 애플리케이션은 단일 가용 영역에 배포된 Amazon Aurora PostgreSQL 데이터베이스를 사용. 회사는 가동 중지 시간을 최소화하고 데이터 손실을 최소화하면서 애플리케이션의 가용성을 높이길 원함. 요구사항에 충족하는 솔루션은?

-> 여러 가용 영역을 사용하도록 Auto Scaling 그룹을 구성. 데이터베이스를 다중 AZ로 구성. 데이터베이스에 대한 Amazon RDS Proxy 인스턴스를 구성

- Amazon RDS Proxy : 애플리케이션이 데이터베이스 연결을 풀링하고 공유하도록 허용하여 확장 기능을 향상할 수 있음. 애플리케이션 연결을 유지하면서 예비 DB 인스턴스에 자동으로 연결하여 데이터베이스 장애에 대한 애플리케이션의 복원력을 높임. 예기치 않은 데이터베이스 트래픽 급증을 처리할 수 있음.

67.회사의 HTTP 애플리케이션은 NLB 뒤에 있음. NLB의 대상 그룹은 웹서비스를 실행하는 여러 EC2 인스턴스와 함께 Amazon EC2 Auto Scaling 그룹을 사용하도록 구성. 회사는 NLB가 애플리케이션에 대한 HTTP 오류를 감지하지 못한다는 것을 알게 됨. 이러한 오류는 웹서비스를 실행하는 EC2 인스턴스를 수동으로 다시 시작 해야 함. 회사는 사용자 지정 스크립트나 코드를 작성하지 않고 애플리케이션의 가용성을 개선해야함. 요구사항에 충족하기 위한 방법은?

-> NLB를 Application Load Balancer로 교체. 회사 애플리케이션의 URL을 제공하여 HTTP 상태 확인을 활성화. 비정상 인스턴스를 교체하도록 Auto Scaling 작업을 구성

- NLB(Network Load Balancer) : 둘 이상의 가용 영역에서 EC2 인스턴스, 컨테이너, IP 주소 등 여러 대상에 걸쳐 수신되는 트래픽을 자동으로 분산. 등록된 대상의 상태를 모니터링하면서 상태가 양호한 대상으로만 트래픽을 라우팅. TCP, UDP 트래픽의 경우 프로토콜, 원본 IP 주소, 원본 퐅, 대상 IP 주소 에 따라 흐름 해시 알고리즘을 사용하여 대상을 선택

68.회사는 Amazon DynamoDB를 사용하여 고객 정보를 저장하는 쇼핑애플리케이션을 실행. 데이터 손상의 경우 솔루션 설계자는 15분의 RPO(복구 지점 목표)와 1시간의 RTO(복구 시간 목표)를 충족하는 솔루션을 설계. 요구사항을 충족하기 위한 방법은?

-> DynamoDB 특정 시점으로 복구. RPO 복구를 위해 원하는 시점으로 복원

- DR : 재해복구 전략의 시작은 백업 및 잊웅화 워크로드 구성 요소를 갖추는 것, RTO 및 RPO는 워크로드 복원을 위한 것.

- RTO : 복구 시간 목표는 서비스 중단 시점과 복원 시점 간에 허용되는 최대 지연 시간으로 서비스를 사용할 수 없는 상태로 허용되는 기간을 결정

- rpo : 복구 시점 목표는 마지막 데이터 복구 시점 이후 허용되는 최대 시간으로 마지막 복구 시점과 서비스 중단 시점 사이에 허용되는 데이터 손실량을 결정

69.회사는 동일한 AWS 리전에 있는 Amazon S3 버킷에서 사진을 자주 업로드하고 다운로드해야 하는 사진 처리 애플리케이션을 실행. 솔루션 아키텍트가 데이터 전송 비용의 증가를 발견하고 이러한 비용을 줄이기 위한 솔루션은?

-> S3 VPC 게이트웨이 엔드포인트를 VPC에 배포하고 S3 버킷에 대한 액세스를 허용하는 엔드포인트 정책을 연결

70.2계층 웹 애플리케이션을 설계하고 있음. 애플리케이션은 퍼블릭 서브넷의 EC2 에서 호스팅되는 퍼블릭 웹 계층으로 구성. 데이터베이스 계층은 프라이빗 서브넷의 EC2에서 실행되는 Microsoft SQL Server로 구성. 보안은 회사의 최우선 순위. 보안그룹을 어떻게 구성?

->0.0.0.0/0에서 포트 443의 인바운드 트래픽을 허용하도록 웹계층에 대한 보안 그룹을 구성. 웹계층의 보안 그룹에서 포트 1433의 인바운드 트래픽을 허용하도록 데이터베이스 계층의 보안 그룹을 구성

- 보안 그룹 : EC2 인스턴스에 대한 수신 및 발신 트래픽을 제어하는 가상 방화벽 역할을 합니다. 인바운드 규칙은 인스턴스로 들어오는 트래픽을 제어하고 아웃바운드 규칙은 인스턴스에서 나가는 트래픽을 제어. VPC에서 인스턴스를 시작할 때 해당 VPC에 대해 생성된 보안 그룹을 지정해야 함. 보안 그룹은 네트워크 인터페이스와 연결됨.

- TCP 1433 포트는 Microsoft SQL Server 액세스 허용, 3306는 MySQL 액세스 허용

71.회사는 단일 공장에 있는 여러 기계에서 매일 10TB의 계측 데이터를 받음. 데이터는 공장 내에 위치한 온프레미스 데이터 센터의 SAN(Storage Area Network)에 저장된 JSON 파일로 구성. 회사는 이 데이터를 거의 실시간에 가까운 중요한 분석을 제공하는 여러 추가 시스템에서 액세스 할 수 있는 S3로 보내려고 함. 데이터가 민감한 것으로 간주되기 때문에 안전한 전송이 중요. 안정적인 데이터 전송 제공 솔루션은?

-> AWS Direct Connect 를 통한 AWS DataSync

- AWS DataSync : 온프레미스 스토리지와 S3, EFS, FSx 간에 대량의 데이터를 온라인으로 이동. 복사 작업 스크립팅, 전송 예약 및 모니터링, 데이터 검증, 네트워크 활용 최적화를 포함하여 이러한 많은 작업을 제거하거나 자동으로 처리함.

72.회사는 애플리케이션에 대한 실시간 데이터 수집 아키텍처를 구성. 회사는 API, 데이터가 스트리밍될 때 데이터를 변환하는 프로세스, 데이터를 위한 스토리지 솔루션이 필요. 요구사항에 충족하는 솔루션은?

-> Amazon Kinesis 데이터 스트림으로부터 데이터를 전송하도록 Amazon API Gateway API를 구성. Kinesis 데이터 스트림을 데이터 소스로 사용하는 Amazon Kinesis Data Firehose 전송 스트림을 생성. AWS Lambda 함수를 사용하여 데이터를 변환. Kinesis Data Firehose 전송 스트림을 사용하여 데이터를 Amazon S3로 보냄

73.사용자 트랜잭션 데이터를 Amazon DynamoDB 테이블에 보관해야 함. 회사는 데이터를 7년간 보관. 요구사항 충족하는 솔루션은?

-> AWS Backup을 사용하여 테이블에 대한 백업 일정 및 보존 정책을 생성

- AWS Backup : AWS 서비스, 클라우드 및 온프레미스에서 데이터 보호를 쉽게 중앙집중화하고 자동화할 수 있는 완전관리형 서비스. AWS 리소스에 대한 백업 정책을 구성하고 활동을 한 곳에서 모니터링 가능.

74.회사에서 데이터 저장을 위해 Amazon DynamoDB 테이블을 사용할 계획. 회사는 비용 최적화에 관심. 테이블은 대부분의 아침에 사용되지 않음. 저녁에는 읽기 및 쓰기 트래픽을 예측할 수 없는 경우가 많음. 트래픽 급증이 발생하면 매우 빠르게 발생. 솔루션 설계자는 무엇을 추천?

-> 온디맨드 용량 모드에서 DynamoDB 테이블 생성

75.회사가 최근 애플리케이션 마이그레이션 이니셔티브를 지원하기 위해 AWS MSP(Managed Service Provider)파트너와 계약을 체결. 솔루션 설계자는 기존 AWS 계정의 Amazon Machine Image(AMi)를 MSP파트너의 AWS 계쩡과 공유. AMI는 Amazon Elastic Block Store에서 지원하며 AWS KMS 고객 관리형 키를 사용하여 EBS 볼륨 스냅샷을 암호화. 솔루션 설계자가 AMI를 MSP 파트너의 AWS 계정과 공유할 수 있는 안전한 방법?

-> AMI의 launchPermission 속성을 수정. MSP 파트너의 AWS 계정과 AMI를 공유. MSP 파트너의 AWS 계정이 키를 사용할 수 있도록 키 정책을 수정.

76.AWS에 배포되는 새로운 애플리케이션을 위한 클라우드 아키텍처를 설걔. 프로세스는 처리할 작업 수에 따라 필요에 따라 애플리케이션 노드를 추가 및 제거하는 동안 병렬로 실행. 프로세서 애플리케이션은 상태 비저장. 솔루션 설걔자는 애플리케이션이 느슨하게 결합되고 작업 항목이 지속적으로 저장되는지 확인해야함. 어떤 디자인을 사용해야함?

-> 처리해야 할 작업을 보관할 Amazon SQS 대기열을 생성. 프로세서 애플리케이션으로 구성된 AMI를 생성. AMI를 사용하는 시작 템플릿을 생성. 시작 템플릿을 사용하여 Auto Scaling 그룹을 생성. SQS 대기열의 항목 수에 따라 노드를 추가 및 제거하도록 Auto Scaling 그룹에 대한 조정 정책을 설정

77.AWS 클라우드에서 웹 애플리케이션을 호스팅. AWS Certificate Manager(ACM)로 가져온 인증서를 사용하도록 Elastic Load Balancer를 구성. 각 인증서가 만료되기 30일 전에 회사의 보안팀에 알려야 함. 요구사항을 충족하기 위해 무엇을 권장?

->30일 이내에 만료되는 모든 인증서를 감지하는 Amazon EventBridge(Amazon CloudWatch Events) 규칙을 생성. AWS Lambda 함수를 호출하도록 규칙을 구성. Amazon SNS를 통해 사용자 지정 알림을 보내도록 Lambda 함수를 구성

78.회사의 동적 웹 사이트는 미국의 온프레미스 서버를 사용하여 호스팅. 이 회사는 유럽에서 제품을 출시하고 있으며 새로운 유럽 사용자를 위해 사이트 로드 시간을 최적화하려고 함. 사이트의 백엔드는 미국에 남아 있어야 함. 이 제춤은 며칠 안에 출시되며 즉각적인 솔루션이 필요.

-> 온프레미스 서버를 가리키는 사용자 지정 오리진과 함께 Amazon CloudFront를 사용

- 오리진 : 원래 콘텐츠들이 있는 곳, 웹서버 호스팅이 되는 곳.S3, EC2

79.회사에서 기존 3계층 웹 아키텍처의 비용을 줄이고자 함. 웹, 애플리케이션 및 데이터베이스 서버는 개발, 테스트 및 프로덕션 환경을 위해 Amazon EC2 인스턴스에서 실행. EC2 인스턴스는 사용량이 많은 시간에 평균 30%의 CPU 사용률을 보이고 사용량이 적은 시간에는 10%의 CPU 사용률을 보임. 프로덕션 EC2인스턴스는 하루 24시간 실행. 개발 및 테스트 EC2 인스턴스는 매일 최소 8시간 동안 실행. 이 회사는 개발을 중지하고 사용하지 않는 EC2 인스턴스를 테스트하기 위해 자동화를 구현할 계획. 어떤 EC2인스턴스 구매 솔루션이 회사의 요구사항에 효율적일까?

-> 프로덕션 EC2 인스턴스에 예약 인스턴스를 사용. 개발 및 테스트 EC2 인스턴스에 온디맨드 인스턴스를 사용

80.회사에는 사용자가 웹 인터페이스 또는 모바일 앱을 통해 7문서를 업로드하는 프로덕션 웹 애플리케이션이 있음. 새로운 규제 요구 사항에 따라 새 문서는 저장된 후에 수정하거나 삭제할 수 없음. 요구사항을 충족하기 위한 방법은?

->S3 버전 관리 및 S3 객체 잠금이 활성화된 Amazon S3 버킷에 업로드된 문서를 저장.

'Cloud > AWS 자격증' 카테고리의 다른 글

51.AWS에서 여러 Windows 워크로드를 실행. 회사 직원은 두개의 Amazon EC2 인스턴스에서 호스팅되는 Windows 파일 공유를 사용. 파일 공유는 서로간에 데이터를 동기화하고 복제본을 유지. 회사는 사용자가 현재 파일에 액세스하는 방식을 보존하는 가용성이 높고 내구성이 뛰어난 스토리지 솔루션을 원함

-> 다중 AZ 구성을 사용하여 파일 공유 환경을 Windows 파일 서버용 Amazon FSx로 확장. 모든 데이터를 FSx for Windonws File Server로 마이그레이션

- Amazon FSx for Windows File Server(Window 파일 서버용 Amazon FSx) : 완전한 네이티브 Windows 파일 시스템이 지원하는 완전관리형 Microsoft Windows 파일 서버를 제공하며 Windows 워크로드를 지원. 파일 시스템 기능을 기본적으로 지원하며 네트워크를 통해 파일 스토리지에 액세스할 수 있는 서버 메시지 블록(SMB) 프로토콜 지원.EC2 인스턴스와 온프레미스 컴퓨팅 인스턴스에서 파일 공유에 액세스 가능. Direct Connect 또는 AWS VPN을 사용하여 동일한 VPC 있는 파일 공유에 액세스할 수 있다.

52.아키텍처는 EC2 인스턴스와 RDS DB 인스턴스를 사용하여 애플리케이션을 호스팅. 아키텍처는 2개의 가용영역에 있는 6개의 서브넷으로 구성. 각 가용 영역에는 퍼블릿 서브넷, 프라이빗 서브넷 및 데이터베이스 전용 서브넷이 포함. 프라이빗 서브넷에서 실행되는 EC2 인스턴스만 RDS 데이터베이스에 액세스할 수있습니다. 충족하는 솔루션은?

-> 프라이빗 서브넷의 인스턴스에 할당된 보안 그룹에서 인바운드 트래픽을 허용하는 보안 그룹을 생성. 보안 그룹을 DB 인스턴스에서 연결

53.Amazon Route 53에 도메인 등록. 회사는 ca-central-1리전의 API Gateway를 백엔드 마이크로서비스 API용 퍼블릭 인터페이스로 사용. 타사 서비스는 API를 안전하게 사용. 회사는 타사 서비스가 HTTPS를 사용할 수 있도록 회사의 도메인 이름과 해당 인증서로 API 게이트웨이 URL을 설계하려고함. 충족하는 솔루션은?

->지역 API 게이트웨이 엔드포인트를 생성. API Gateway 끝점을 회사의 도메인 이름과 연결. 회사 도메인 이름과 연결된 공인 인증서를 동일한 리전의 AWS Certificate Manager 로 가져옴. API Gateway 엔드포인트에 인증서를 연결. 트래픽을 API 게이트웨이 엔드포인트로 라우팅하도록 Route 53 구성

- Amazon Route 53 : 가용성과 확장성이 뛰어난 DNS 웹서비스. 주된 기능은 도메인 등록, DNS 라우팅, 상태확인이다.

- Route53이 도메인의 트래픽을 라우팅하는 방법

- 사용자가 웹 브라우저를 열어 주소 표시줄에 www.example.com을 입력하고 Enter 키를 누릅니다.

- www.example.com에 대한 요청은 일반적으로 케이블 인터넷 공급업체, DSL 광대역 공급업체 또는 기업 네트워크 같은 인터넷 서비스 제공업체(ISP)가 관리하는 DNS 해석기로 라우팅됩니다.

- ISP의 DNS 해석기는 www.example.com에 대한 요청을 DNS 루트 이름 서버에 전달합니다.

- DNS 해석기는 www.example.com에 대한 요청을 이번에는 .com 도메인의 TLD 이름 서버 중 하나에 다시 전달합니다. .com 도메인의 이름 서버는 example.com 도메인과 연관된 4개의 Route 53 이름 서버의 이름을 사용하여 요청에 응답합니다.

DNS 해석기는 4개의 Route 53 이름 서버를 캐싱(저장)합니다. 다음에 누군가 example.com을 찾아볼 때 example.com의 이름 서버가 이미 있으므로 해석기는 3단계와 4단계를 건너뜁니다. 이름 서버는 일반적으로 2일 동안 캐시에 저장됩니다. - DNS 해석기는 Route 53 이름 서버 하나를 선택하여 www.example.com에 대한 요청을 해당 이름 서버에 전달합니다.

- Route 53 이름 서버는 example.com 호스팅 영역에서 www.example.com 레코드를 찾아 웹 서버의 IP 주소 192.0.2.44 등 연관된 값을 받아 이 IP 주소를 DNS 해석 프로그램에 반환합니다.

- DNS 해석기가 마침내 사용자에게 필요한 IP 주소를 해석해 냅니다. 해석기는 이 값을 웹 브라우저로 반환합니다.

- Amazon API Gateway : 백엔드 HTTP 엔드포인트, AWS Lambda 함수 또는 기타 AWS 서비스를 노출하기 위한 RESTful 애플리케이션 프로그래밍 인터페이스(API)의 생성, 배포 및 관리. AWS Lambda 함수 또는 기타 AWS 서비스를 노출하기 위한 WebSocket API의 생성, 배포 및 관리. 프런트 엔드 HTTP 및 WebSocket 엔드포인트를 통해 노출된 API 메서드 호출

- API Gateway REST API, API Gateway HTTP API, API Gateway WebSocket API : 백엔드 HTTP 엔드포인트, Lambda 함수 또는 기타 AWS 서비스와 통합되어 있는 HTTP 리소스와 메서드 모음.

- API Gateway의 아키텍처

- API Gateway 엔드 포인트 : 특정 리전에 배포되는 API Gateway의 API 호스트 이름으로 유형으로 엣지 최적화 API 엔드포인트, 프라이빗 API 엔드포인트, 리전 API 엔드포인트가 있다.

- 엣지 최적화 API 엔드포인트 : 일반적으로 AWS 리전 전체에서 클라이언트 액세스가 용이하도록 CloudFront 배포를 사용할 때 지정된 리전에 배포되는 API Gateway API의 기본 호스트 이름. API 요청은 지리적으로 다양한 클라이언트를 위해 연결 시간을 일반적으로 향상하는 가장 가까운 CloudFront 로 라우팅됩니다.

- 프라이빗 API 엔드포인트 : 인터페이스 VPC 엔드포인트를 통해 노출되고 클라이언트가 VPC 내부의 프라이빗 API 리소스에 안전하게 액세스할 수 있도록 해주는 API 엔드포인트. 프라이빗 API는 퍼블릿 인터넷과 격리되어 있으며, 액세스 권한이 있는 API Gateway의 VPC 종단점을 사용해야만 액세스 가능

- 리전 API 엔드포인트 : 특정 리전에 배포되고 동일한 AWS 리전에서 EC2 인스턴스와 같은 클라이언트에 서비스를 제공하는 API의 호스트 이름. API 요청은 CloudFront 배포판을 거치지 않고 리전별 API Gateway로 직접 지정.

- AWS Certificate Mananger(ACM) : 에서 제고ㅇ한 SSL/TLS 인증서를 요청하는 외에도 AWS 외부에도 취득한 인증서를 가져올 수 있음. 서트파티 인증기관(CA)의 인증서, 외부에서 가져온 인증서를 ACM과 통합된 모든 AWS 서비스와 함께 사용 가능.

54.웹사이트는 사용자에게 이미지를 업로드하여 다른 사용자와 공유할 수 있는 기능을 제공. 회사는 이미지에 부적절한 콘텐츠가 포함되어 있지 않은지 확인하려고함. 회사는 개발 노력을 최소화하는 솔루션이 필요.

-> Amazon Rekognition을 사용하여 부적절한 콘텐츠를 감지. 신뢰도가 낮은 예측에는 사람의 검토를 사용.

- Amazon Rekognition : 기계 학습 전문 지식이 필요하지 않은 입증되고 확장성이 뛰어난 딥러닝 기술을 사용하여 이미지 및 비디오 분석을 애플리케이션에 쉽게 추가 가능하며 이미지와 동영상에서 객체, 사람, 텍스트, 장면, 활동을 식별하고 부적절한 콘텐츠를 감지 및 분석 비교.

55.확장성 및 가용성에 대한 요구 사항을 충족하기 위해 컨테이너에서 중요한 애플리케이션을 실행하려고 함. 회사는 중요한 응용 프로그램의 유지 관리에 집중하는 것을 선호. 회사는 컨테이너화된 워크로드를 실행하는 기본 인프라를 프로비저닝하고 관리하는 책임을 원하지 않음. 충족하는 방법은?

-> AWS Fargate에서 Amazon ECS를 사용

- Amazon Elastic Container Service(ECS) : 컨테이너화된 애플리케이션을 쉽게 배포, 관리, 스케일링할 수 있도록 도와주는 완전 관리형 컨테이너 오케스트레이션 서비스, AWS Fargate의 서버리스 옵션으로 서버를 관리하거나, 용량 계획을 처리하거나, 보안을 위해 컨테이너 워크로드를 격리할 필요가 없음.

56.300개 이상의 글로벌 웹사이트와 애플리케이션을 호스팅. 회사는 매일 30TB 이상의 클릭스트림 데이터를 분석할 플랫폼이 필요. 클릭 스트림 데이터를 전송하고 처리하기 위해 무엇이 필요?

-> Amazon Kinesis Data Streams에서 데이터를 수집. Amazon Kinesis Data Firehose를 사용하여 데이터를 Amazon S3 데이터 레이크로 전송. 분석을 위해 Amazon Redshift에 데이터를 로드

- Amazon Kinesis Data Streams : 대규모 데이터를 수집하고 처리. 데이터 스트림의 데이터 레코드가 실시간으로 표시.

- Amazon Kinesis Data Firehose : 실시간 스트리밍 데이터를 제공하는 완전 관리형 서비스, Kinesis Data Streams, Kinesis Data Analytics와 함께 Kinesis 스트리밍 데이터 플래폼의 일부로 Firehose로 데이터를 보내도록 데이터 생산자를 구성하면 지정한 대상으로 데이터가 자동으로 전달됨. 데이터를 전송하기 전에 데이터를 변환하도록 구성 가능

- Amazon S3 데이터 레이크 : 엔터프라이즈 환경 내의 다양한 소스로부터 원본 데이터를 획득, 처리, 분석 및 제공하는 거대한 규모의 데이터 저장소, 온프레미스 또는 클라우드에 구축 가능하며 주로 S3에 사용

- Amazon Redshift : 기존 비즈니스 인텔리전스 도구를 사용하여 모든 데이터를 효율적으로 분석하는 작업을 간단하고 데이터 병렬 처리를 지원하며 비용 효율적으로 만드는 빠르고 완전 관리형 데이터 웨어하우스 서비스

57.웹사이트는 HTTP와 HTTPS를 별도로 처리하도록 구성된 ALB 뒤에 있음. 회사는 요청이 HTTPS를 사용하도록 모든 요청을 웹사이트로 전달. 충족하기 위해 무엇을 해야 함?

-> ALB 에서 리스너 규칙을 생성하여 HTTP 트래픽을 HTTPS로 리다이렉션

- ALB : Elastic Load Balancing 은 둘 이상의 가용 영역에서 EC2 인스턴스, 컨테이너, IP 주소 등 여러 대상에 걸쳐 수신되는 트래픽을 자동 분산. Application Load Balancer는 개방형 시스템간 상호 연결 모델의 일곱 번째 계층인 애플리케이션 계층에서 작동. 요청을 받으면 우선 순위에 따라 리스너 규칙을 평가하여 적용할 규칙을 결정한 다음, 규칙 작업의 대상 그룹에서 대상을 선택

58.AWS에서 2계층 웹 애플리케이션을 개발 중. 회사의 개발자는 백엔드 Amazon RDS 데이터베이스에 직접 연결되는 EC2 인스턴스에 애플리케이션을 배포. 회사는 애플리케이션에 데이터베이스 자격 증명을 하드코딩해서는 안됨. 정기적으로 데이터 베이스 자격 증명을 자동으로 교체하는 솔루션을 구현.

-> 데이터베이스 자격 증명을 AWS Secrets Manager에 비밀로 저장. 보안 비밀에 대해 자동 회전을 켭니다. 암호에 대한 액세스 권한을 부여하려면 EC2 역할에 필요한 권한 연결

- 데이터베이스 자격 증명

- AWS Secrets Manager : IAM 권한 정책을 사용하여 권한 있는 사용자만 보안 암호에 액세스 하거나 보안 암호를 수정할 수 있도록 동작. 암호를 포함하여 코드의 하드 코딩된 자격증명을 Secrets Manager에 대한 API 호출로 대체하여 프로그래밍 방식으로 암호를 검색 가능하며 이렇게 하면 비밀이 코드에 더 이상 존재하지 않기 때문에 코드를 검사하는 누군가가 비밀을 손상시킬 수 없음. 또한 지정된 일정에 따라 암호를 자동으로 교체하도록 구성 가능

59.AWS에 새로운 퍼블릭 웹 애플리케이션을 배포. 애플리케이션 ALB 뒤에서 실행. 외부 인증(CA)에서 발급한 SSL/TLS 인증서를 사용하여 엣지에서 애플리케이션을 암호화해야함. 인증서는 만료되기 전에 매년 교체해야 함

-> AWS Certificate Manager(ACM)를 사용하여 SSL/TLS 인증서를 가져옴. ALB에서 인증서를 적용. 인증서 만료가 가까워지면 Amazon EventBridge(Amazon CloudWatch Events)를 사용하여 알림을 보냄. 인증서를 수동으로 교체

60.AWS에서 인프라를 실행하고 문서관리 애플리케이션에 대해 700,000명의 등록된 사용자 기반을 가지고 있습니다. 회사는 대용량, .pdf 파일을 .jpg 이미지 파일로 변환하는 제품을 만들려고 함. pdf파일의 평균 크기는 5MB . 회사는 원본 파일과 변환된 파일을 보관해야 함. 솔루션 설계자는 시간이 지남에 따라 빠르게 증가할 수요를 수용할 수 있는 확장 가능한 솔루션을 설계

-> pdf파일을 Amazon S3 에 저장. 파일을 jpg 형식으로 변환하고 Amazon S3에 다시 저장하는 AWS Lambda 함수를 호출하도록 S3 PUT 이벤트를 구성

61.회사는 온프레미스에서 실행되는 Windows 파일 서버에 5TB 이상의 파일 데이터를 보유. 사용자와 애플리케이션은 매일 데이터와 상호작용. Windows 워크로드를 AWS로 이전하고 있음. 회사가 이 프로세스를 계속 진행함에 따라 회사는 최소한의 대기 시간으로 AWS 및 온프레미스 파일 스토리지에 액세스해야 함. 회사는 운영 오버헤드를 최소화하고 기존 파일 액세스 패턴을 크게 변경할 필요가 없는 솔루션이 필요. 이 회사는 AWS에 연결하기 위해 AWS Site-to-Site VPN 연결을 사용. 요구사항에 충족하기 위한 방법은?

-> AWS에서 Windows File Server용 Amazon FSx를 배포하고 구성. 온프레미스 파일 데이터를 FSx for Windows File Server로 이동합니다. AWS에서 Windows File Server 용 FSx를 사용하도록 워크로드를 재구성

- AWS Site-to-Site VPN : 기본적으로 Amazon VPC로 시작하는 인스턴스는 자체(원격) 네트워크와 통신할 수 없음. Site-to-Site VPN 연결을 생성하고 연결을 통해 트래픽을 전달하도록 라우팅을 구성하여 VPC에서 원격 네트워크에 대한 액세스를 활성화 가능, VPN 연결을 통해 온프레미스 장비와 VPC간의 보안 연결, VPN 터널을 통해 데이터가 고객 네트워크에서 AWS와 주고 받을 수 있는 암호화된 링크

- 대상 게이트웨이 Target gateway : 사이트 간 VPN연결의 Amazon 측 VPN 엔드포인트를 일컫는 용어

- 가상 프라이빗 게이트웨이 : 단일 VPC에 연결할 수 있는 사이트 간 VPN 연결의 Amazon 측 VPN 엔드포인트

- 전송 게이트웨이 :사이트 간 VPN 연결의 Amazon 측 VPN 엔드포인트로 여러 VPC와 온프레미스 네트워크를 상호 연결하는 데 사용될 수 있는 전송 허브

62.한 병원은 최근 Amazon API Gateway 및 AWS Lambda와 함께 RESTful API를 배포. 병원은 API 게이트웨이와 Lambda를 사용하여 PDF 형식과 JPEG 형식의 보고서를 업로드. 병원은 보고서에서 보호 건강 정보(PHI)를 식별하기 위해 Lambda 코드를 수정. 요구사항에 충족하기 위한 방법은?

-> Amazon Textract를 사용하여 보고서에서 텍스트를 추출. Amazon Comprehend Medical을 사용하여 추출된 텍스트에서 PHI를 식별

- Amazon Textract : 애플리케이션에 문서 텍스트 감지 및 분석 기능을 쉽게 추가. 다양한 문서에서 입력 및 필기 텍스트를 감지, API를 사용하여 구조화된 데이터가 있는 문서에서 텍스트 및 테이블 추출 가능

- Amazon Comprehend Medical : 의사 노트, 퇴원 요약, 검사 결과 및 사례 노트와 같은 비정형 임상 텍스트에서 유용한 정보를 감지하여 반환, 자연어 처리 모델(NLP)을 사용하여 PHI와 같은 의료 정보에 대한 텍스트 참조인 엔터티를 감지

63.회사에는 각각 크기가 약 5MB인 많은 수의 파일을 생성하는 응용 프로그램이 있음. 파일은 Amazon S3에 저장. 회사 정책에 따라 파일은 삭제되기 전에 4년동안 저장되어야 함. 파일에는 재현하기 어려운 중요한 비즈니스 데이터가 포함되어 있으므로 즉각적인 액세스 가능성이 항상 필요. 파일은 개체 생성 후 처음 30일 동안 자주 액세스되지만 처음 30일 이후 에는 거의 액세스되지 않습니다. 가장 비용 효율적인 스토리지 솔루션은?

-> 객체 생성 30일 후에 S3 Standard에서 S3 Glacier로 파일을 이동하는 S3 버킷 수명 주기 정책을 생성. 객체 생성 후 4년이 지나면 파일을 삭제

64.회사는 여러 Amazon EC2 인스턴스에서 애플리케이션을 호스팅. 애플리케이션은 Amazon SQS 대기열의 메시지를 처리하고 Amazon RDS 테이블에 쓰고 대기열에서 메시지를 삭제. 때때로 중복 레코드가 RDS 테이블에 발견. SQS 대기열에는 중복 메시지가 없음. 메시지가 한번만 처리되도록 하려면 어떻게 해야 합니까?

-> ChangeMessageVisibility API 호출을 사용하여 가시성 제한 시간을 늘림

- 가시성 제한 시간 : 소비자가 대기열에 메시지를 수신하고 처리하면 메시지는 계속 대기열에 있음. SQS에서 메시지를 자동으로 삭제하지 않음. 소비자는 메시지를 수신하고 처리한 후 대기열에서 메시지를 삭제해야 함. 다른 소비자가 메시지를 다시 처리하지 못하게 하기 위해 SQS에서 메시지를 수신하고 처리할 수 없도록 차단하는 기간을 말함.

- ChangeMessageVisibility : 대기열에 있는 지정된 메시지의 가시성 제한 시간을 새 값으로 변경

65.회사의 온프레미스 인프라를 AWS로 확장하기 위해 새로운 하이브리드 아키텍처를 설계하고 있음. 회사는 AWS 리전에 대해 지속적으로 짧은 지연 시간을 갖는 고가용성 연결이 필요. 회사는 비용을 최소화해야 하며 기본 연결이 실패할 경우 더 느린 트래픽을 수용할 의향이 있음. 요구사항을 충족하기 위한 방법은?

-> 리전에 대한 AWS Direct Connect 연결을 프로비저닝함. 기본 Direct Connect 연결이 실패할 경우 VPN 연결을 백업으로 프로비저닝함

66.회사는 Application Load Balancer 뒤의 Amazon EC2 인스턴스에서 비즈니스 크리티컬 웹 애플리케이션을 실행. EC2 인스턴스는 Auto Scaling 그룹에 있음. 애플리케이션은 단일 가용 영역에 배포된 Amazon Aurora PostgreSQL 데이터베이스를 사용. 회사는 가동 중지 시간을 최소화하고 데이터 손실을 최소화하면서 애플리케이션의 가용성을 높이길 원함. 요구사항에 충족하는 솔루션은?

-> 여러 가용 영역을 사용하도록 Auto Scaling 그룹을 구성. 데이터베이스를 다중 AZ로 구성. 데이터베이스에 대한 Amazon RDS Proxy 인스턴스를 구성

- Amazon RDS Proxy : 애플리케이션이 데이터베이스 연결을 풀링하고 공유하도록 허용하여 확장 기능을 향상할 수 있음. 애플리케이션 연결을 유지하면서 예비 DB 인스턴스에 자동으로 연결하여 데이터베이스 장애에 대한 애플리케이션의 복원력을 높임. 예기치 않은 데이터베이스 트래픽 급증을 처리할 수 있음.

67.회사의 HTTP 애플리케이션은 NLB 뒤에 있음. NLB의 대상 그룹은 웹서비스를 실행하는 여러 EC2 인스턴스와 함께 Amazon EC2 Auto Scaling 그룹을 사용하도록 구성. 회사는 NLB가 애플리케이션에 대한 HTTP 오류를 감지하지 못한다는 것을 알게 됨. 이러한 오류는 웹서비스를 실행하는 EC2 인스턴스를 수동으로 다시 시작 해야 함. 회사는 사용자 지정 스크립트나 코드를 작성하지 않고 애플리케이션의 가용성을 개선해야함. 요구사항에 충족하기 위한 방법은?

-> NLB를 Application Load Balancer로 교체. 회사 애플리케이션의 URL을 제공하여 HTTP 상태 확인을 활성화. 비정상 인스턴스를 교체하도록 Auto Scaling 작업을 구성

- NLB(Network Load Balancer) : 둘 이상의 가용 영역에서 EC2 인스턴스, 컨테이너, IP 주소 등 여러 대상에 걸쳐 수신되는 트래픽을 자동으로 분산. 등록된 대상의 상태를 모니터링하면서 상태가 양호한 대상으로만 트래픽을 라우팅. TCP, UDP 트래픽의 경우 프로토콜, 원본 IP 주소, 원본 퐅, 대상 IP 주소 에 따라 흐름 해시 알고리즘을 사용하여 대상을 선택

68.회사는 Amazon DynamoDB를 사용하여 고객 정보를 저장하는 쇼핑애플리케이션을 실행. 데이터 손상의 경우 솔루션 설계자는 15분의 RPO(복구 지점 목표)와 1시간의 RTO(복구 시간 목표)를 충족하는 솔루션을 설계. 요구사항을 충족하기 위한 방법은?

-> DynamoDB 특정 시점으로 복구. RPO 복구를 위해 원하는 시점으로 복원

- DR : 재해복구 전략의 시작은 백업 및 잊웅화 워크로드 구성 요소를 갖추는 것, RTO 및 RPO는 워크로드 복원을 위한 것.

- RTO : 복구 시간 목표는 서비스 중단 시점과 복원 시점 간에 허용되는 최대 지연 시간으로 서비스를 사용할 수 없는 상태로 허용되는 기간을 결정

- rpo : 복구 시점 목표는 마지막 데이터 복구 시점 이후 허용되는 최대 시간으로 마지막 복구 시점과 서비스 중단 시점 사이에 허용되는 데이터 손실량을 결정

69.회사는 동일한 AWS 리전에 있는 Amazon S3 버킷에서 사진을 자주 업로드하고 다운로드해야 하는 사진 처리 애플리케이션을 실행. 솔루션 아키텍트가 데이터 전송 비용의 증가를 발견하고 이러한 비용을 줄이기 위한 솔루션은?

-> S3 VPC 게이트웨이 엔드포인트를 VPC에 배포하고 S3 버킷에 대한 액세스를 허용하는 엔드포인트 정책을 연결

70.2계층 웹 애플리케이션을 설계하고 있음. 애플리케이션은 퍼블릭 서브넷의 EC2 에서 호스팅되는 퍼블릭 웹 계층으로 구성. 데이터베이스 계층은 프라이빗 서브넷의 EC2에서 실행되는 Microsoft SQL Server로 구성. 보안은 회사의 최우선 순위. 보안그룹을 어떻게 구성?

->0.0.0.0/0에서 포트 443의 인바운드 트래픽을 허용하도록 웹계층에 대한 보안 그룹을 구성. 웹계층의 보안 그룹에서 포트 1433의 인바운드 트래픽을 허용하도록 데이터베이스 계층의 보안 그룹을 구성

- 보안 그룹 : EC2 인스턴스에 대한 수신 및 발신 트래픽을 제어하는 가상 방화벽 역할을 합니다. 인바운드 규칙은 인스턴스로 들어오는 트래픽을 제어하고 아웃바운드 규칙은 인스턴스에서 나가는 트래픽을 제어. VPC에서 인스턴스를 시작할 때 해당 VPC에 대해 생성된 보안 그룹을 지정해야 함. 보안 그룹은 네트워크 인터페이스와 연결됨.

- TCP 1433 포트는 Microsoft SQL Server 액세스 허용, 3306는 MySQL 액세스 허용

71.회사는 단일 공장에 있는 여러 기계에서 매일 10TB의 계측 데이터를 받음. 데이터는 공장 내에 위치한 온프레미스 데이터 센터의 SAN(Storage Area Network)에 저장된 JSON 파일로 구성. 회사는 이 데이터를 거의 실시간에 가까운 중요한 분석을 제공하는 여러 추가 시스템에서 액세스 할 수 있는 S3로 보내려고 함. 데이터가 민감한 것으로 간주되기 때문에 안전한 전송이 중요. 안정적인 데이터 전송 제공 솔루션은?

-> AWS Direct Connect 를 통한 AWS DataSync

- AWS DataSync : 온프레미스 스토리지와 S3, EFS, FSx 간에 대량의 데이터를 온라인으로 이동. 복사 작업 스크립팅, 전송 예약 및 모니터링, 데이터 검증, 네트워크 활용 최적화를 포함하여 이러한 많은 작업을 제거하거나 자동으로 처리함.

72.회사는 애플리케이션에 대한 실시간 데이터 수집 아키텍처를 구성. 회사는 API, 데이터가 스트리밍될 때 데이터를 변환하는 프로세스, 데이터를 위한 스토리지 솔루션이 필요. 요구사항에 충족하는 솔루션은?

-> Amazon Kinesis 데이터 스트림으로부터 데이터를 전송하도록 Amazon API Gateway API를 구성. Kinesis 데이터 스트림을 데이터 소스로 사용하는 Amazon Kinesis Data Firehose 전송 스트림을 생성. AWS Lambda 함수를 사용하여 데이터를 변환. Kinesis Data Firehose 전송 스트림을 사용하여 데이터를 Amazon S3로 보냄

73.사용자 트랜잭션 데이터를 Amazon DynamoDB 테이블에 보관해야 함. 회사는 데이터를 7년간 보관. 요구사항 충족하는 솔루션은?

-> AWS Backup을 사용하여 테이블에 대한 백업 일정 및 보존 정책을 생성

- AWS Backup : AWS 서비스, 클라우드 및 온프레미스에서 데이터 보호를 쉽게 중앙집중화하고 자동화할 수 있는 완전관리형 서비스. AWS 리소스에 대한 백업 정책을 구성하고 활동을 한 곳에서 모니터링 가능.

74.회사에서 데이터 저장을 위해 Amazon DynamoDB 테이블을 사용할 계획. 회사는 비용 최적화에 관심. 테이블은 대부분의 아침에 사용되지 않음. 저녁에는 읽기 및 쓰기 트래픽을 예측할 수 없는 경우가 많음. 트래픽 급증이 발생하면 매우 빠르게 발생. 솔루션 설계자는 무엇을 추천?

-> 온디맨드 용량 모드에서 DynamoDB 테이블 생성

75.회사가 최근 애플리케이션 마이그레이션 이니셔티브를 지원하기 위해 AWS MSP(Managed Service Provider)파트너와 계약을 체결. 솔루션 설계자는 기존 AWS 계정의 Amazon Machine Image(AMi)를 MSP파트너의 AWS 계쩡과 공유. AMI는 Amazon Elastic Block Store에서 지원하며 AWS KMS 고객 관리형 키를 사용하여 EBS 볼륨 스냅샷을 암호화. 솔루션 설계자가 AMI를 MSP 파트너의 AWS 계정과 공유할 수 있는 안전한 방법?

-> AMI의 launchPermission 속성을 수정. MSP 파트너의 AWS 계정과 AMI를 공유. MSP 파트너의 AWS 계정이 키를 사용할 수 있도록 키 정책을 수정.

76.AWS에 배포되는 새로운 애플리케이션을 위한 클라우드 아키텍처를 설걔. 프로세스는 처리할 작업 수에 따라 필요에 따라 애플리케이션 노드를 추가 및 제거하는 동안 병렬로 실행. 프로세서 애플리케이션은 상태 비저장. 솔루션 설걔자는 애플리케이션이 느슨하게 결합되고 작업 항목이 지속적으로 저장되는지 확인해야함. 어떤 디자인을 사용해야함?

-> 처리해야 할 작업을 보관할 Amazon SQS 대기열을 생성. 프로세서 애플리케이션으로 구성된 AMI를 생성. AMI를 사용하는 시작 템플릿을 생성. 시작 템플릿을 사용하여 Auto Scaling 그룹을 생성. SQS 대기열의 항목 수에 따라 노드를 추가 및 제거하도록 Auto Scaling 그룹에 대한 조정 정책을 설정

77.AWS 클라우드에서 웹 애플리케이션을 호스팅. AWS Certificate Manager(ACM)로 가져온 인증서를 사용하도록 Elastic Load Balancer를 구성. 각 인증서가 만료되기 30일 전에 회사의 보안팀에 알려야 함. 요구사항을 충족하기 위해 무엇을 권장?

->30일 이내에 만료되는 모든 인증서를 감지하는 Amazon EventBridge(Amazon CloudWatch Events) 규칙을 생성. AWS Lambda 함수를 호출하도록 규칙을 구성. Amazon SNS를 통해 사용자 지정 알림을 보내도록 Lambda 함수를 구성

78.회사의 동적 웹 사이트는 미국의 온프레미스 서버를 사용하여 호스팅. 이 회사는 유럽에서 제품을 출시하고 있으며 새로운 유럽 사용자를 위해 사이트 로드 시간을 최적화하려고 함. 사이트의 백엔드는 미국에 남아 있어야 함. 이 제춤은 며칠 안에 출시되며 즉각적인 솔루션이 필요.

-> 온프레미스 서버를 가리키는 사용자 지정 오리진과 함께 Amazon CloudFront를 사용

- 오리진 : 원래 콘텐츠들이 있는 곳, 웹서버 호스팅이 되는 곳.S3, EC2

79.회사에서 기존 3계층 웹 아키텍처의 비용을 줄이고자 함. 웹, 애플리케이션 및 데이터베이스 서버는 개발, 테스트 및 프로덕션 환경을 위해 Amazon EC2 인스턴스에서 실행. EC2 인스턴스는 사용량이 많은 시간에 평균 30%의 CPU 사용률을 보이고 사용량이 적은 시간에는 10%의 CPU 사용률을 보임. 프로덕션 EC2인스턴스는 하루 24시간 실행. 개발 및 테스트 EC2 인스턴스는 매일 최소 8시간 동안 실행. 이 회사는 개발을 중지하고 사용하지 않는 EC2 인스턴스를 테스트하기 위해 자동화를 구현할 계획. 어떤 EC2인스턴스 구매 솔루션이 회사의 요구사항에 효율적일까?

-> 프로덕션 EC2 인스턴스에 예약 인스턴스를 사용. 개발 및 테스트 EC2 인스턴스에 온디맨드 인스턴스를 사용

80.회사에는 사용자가 웹 인터페이스 또는 모바일 앱을 통해 7문서를 업로드하는 프로덕션 웹 애플리케이션이 있음. 새로운 규제 요구 사항에 따라 새 문서는 저장된 후에 수정하거나 삭제할 수 없음. 요구사항을 충족하기 위한 방법은?

->S3 버전 관리 및 S3 객체 잠금이 활성화된 Amazon S3 버킷에 업로드된 문서를 저장.